Startup Portfolio

暗号通貨ウォレットBitGoが、Fireblocksが発見した重要な脆弱性にパッチを適用

暗号通貨ウォレットBitGoは、小売店や機関投資家ユーザーの秘密鍵を暴露する恐れのある重大な脆弱性にパッチを適用しました。暗号研究チームFireblocksは、この欠陥を特定し、2022年12月にBitGoチームに通知しました。この脆弱性はBitGo Threshold Signature Scheme(TSS)ウォレットに関連しており、取引所、銀行、企業、プラットフォームのユーザーの秘密鍵が流出する可能性がありました。Fireblocksチームはこの脆弱性を「BitGo Zero Proof Vulnerability」と名付け、潜在的な攻撃者が少量のJavaScriptコードを使用して1分以内に秘密鍵を抽出することを可能にするとしています。BitGoは12月10日に脆弱性のあるサービスを停止し、2023年2月にパッチをリリースし、3月17日までにクライアントサイドを最新バージョンに更新することを要求しました。

Fireblocksチームは、メインネット上の無料BitGoアカウントを使用してエクスプロイトを特定した方法を概説しています。BitGoのECDSA TSSウォレットプロトコルにおける必須のゼロ知識証明の一部が欠けていたため、チームは簡単な攻撃で秘密鍵を公開することができました。業界標準のエンタープライズグレードの暗号通貨資産プラットフォームは、シングルポイント攻撃の可能性を排除するために、マルチパーティコンピューティング(MPC/TSS)またはマルチシグネチャ技術のいずれかを使用しています。これは、複数の当事者間で秘密鍵を配布することで、1つの当事者が侵害された場合のセキュリティ制御を保証するために行われます。Fireblocksは、内部または外部の攻撃者が、2つの可能な手段で完全な秘密鍵にアクセスできることを証明することができました。侵害されたクライアント側のユーザーは、BitGoのシステムに保持されている秘密鍵の一部を取得するためのトランザクションを開始することができます。BitGoは、BitGoの鍵シャードを漏らす情報を共有する前に、署名の計算を実行することになります。

攻撃者はこれで完全な秘密鍵を再構築し、外部のウォレットにロードして、すぐにまたは後の段階で資金を引き出すことができます。2つ目のシナリオでは、BitGoが侵害された場合の攻撃を考えました。攻撃者は、顧客が取引を開始するのを待ってから、悪意のある値で返信します。この値は、顧客のキーシャードでトランザクションを署名するために使用されます。攻撃者は、この応答を使ってユーザーのキーシャードを明らかにし、それをBitGoのキーシャードと組み合わせてウォレットを制御することができます。

Fireblocks社は、特定されたベクトルによる攻撃は行われていないとしながらも、パッチ適用前に新しいウォレットの作成とECDSA TSS BitGoウォレットからの資金移動を検討するようユーザーに警告しています。近年、暗号通貨業界ではウォレットのハッキングが日常茶飯事となっています。2022年8月には、ソラナベースのSlopeウォレット7,000台以上から800万ドル以上が流出しました。AlgorandネットワークのウォレットサービスMyAlgoもウォレットハックの標的にされ、様々な著名なウォレットから900万ドル以上が流出しました。

関連ニュース

Fireblocks に興味がありますか?

最新ニュース

会議中にボットで文字起こししてノートを生成する"Granola"がSeries Cで$125Mを調達し評価額が$1.5Bに拡大

2026/03/26

医療システムと連携しAIの評価および導入を支援する"Qualified Health"がSeries Bで$125Mを調達

2026/03/26

自己免疫疾患に適応する多機能抗体を設計するAI抗体創薬のBiolojic Design、Teva提携下のTEV325で前臨床マイルストンを達成

2026/03/26

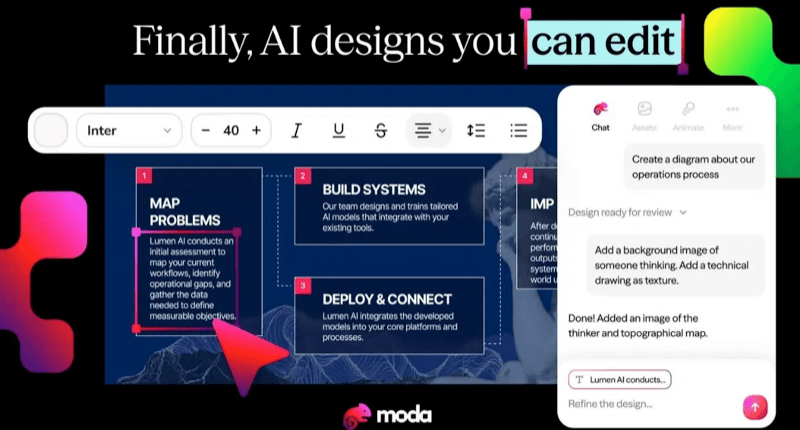

企業ブランドを深く理解した編集可能なデザインを作成するAIプラットフォームの"Moda"がSeedで$7.5Mを調達

2026/03/26

医療機関向けのRCM向けの主要なAIオーケストレーションプラットフォームの"Adonis"がSeries Cで$40Mを調達

2026/03/26